Kaspersky, Google Chrome Tarayıcısında Sofistike Bir Sızma Geliştiricisi Tespit Etti

Kaspersky, Google Chrome tarayıcısının sandbox koruma mekanizmasını atlatmak için geliştirilen bir sıfır gün açığını (CVE-2025-2783) keşfetti ve bu açığın kapatılması için gerekli bildirimde bulundu. Kaspersky Global Araştırma ve Analiz Ekibi (GReAT), kullanıcı etkileşimi olmaksızın bir bağlantıya tıklamanın tehditkar bir sızma girişimini tetiklediğini belirtti. Kaspersky, söz konusu güvenlik açığını tespit edip bildirdiği için Google tarafından takdir edildi.

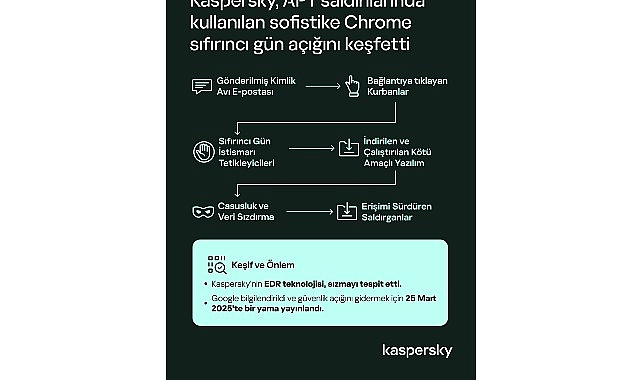

2025 yılının Mart ayında, Kaspersky kullanıcıların e-posta üzerinden gönderilen kişiselleştirilmiş kimlik avı bağlantılarına tıklamalarıyla tetiklenen yeni bir virüs dalgasını da tespit etti. Virüs, sistemleri tehlikeye atmak için başka bir eylem gerektirmeden otomatik olarak çalışıyordu. Kaspersky araştırmacıları, bu açığın Google Chrome'un en son sürümünde daha önce bilinmeyen bir güvenlik açığı tarafından istismar edildiğini belirledikten sonra, hızlı bir şekilde Google'ın güvenlik ekibini uyardı. Google, güvenlik yamasını 25 Mart 2025 tarihinde yayınladı.

Kaspersky araştırmacıları, saldırganların hedefledikleri kişileri "Primakov Okumaları" forumuna davet eden kişiselleştirilmiş kimlik avı e-postaları gönderdiği için bu kampanyaya "ForumTroll Operasyonu" adını verdiler. Söz konusu e-postalarda kullanılan yemler, Rusya'daki medya kuruluşları, eğitim kurumları ve devlet dairelerini hedef alıyordu. Kötü amaçlı bağlantılar, tespitten kaçınmak için son derece kısa bir süreliğine aktif kalıyordu ve mümkün olan en kısa sürede istismar izleri bırakıyordu.

Chrome tarayıcısındaki sıfır gün güvenlik açığı, en az iki istismar içeren bir zincirin sadece bir parçasıydı. Görünüşe göre, saldırılar henüz elde edilmemiş bir uzaktan kod yürütme (RCE) istismarını tetikliyor, Kaspersky tarafından keşfedilen sanal alan ise ikinci bir aşama oluşturuyordu. Kötü amaçlı yazılımın işlevsellik analizi, operasyonun esasen casusluk odaklı tasarlandığını gösteriyor. Tüm kanıtlar, durumun arkasında bir Gelişmiş Kalıcı Tehdit (APT) grubunun olduğunu işaret ediyor.

Kaspersky GReAT Baş Güvenlik Araştırmacısı Boris Larin, şu açıklamayı yaptı: "Bu güvenlik açığı, yıllar içinde keşfettiğimiz dizi sıfır gün açığı arasında öne çıkıyor. Açık, Chrome'un koruma alanını aşmak için kötü amaçlı bir işlem gerektirmeden atlatmayı başardı. Sanki hiçbir güvenlik sınırı yokmuş gibi. Burada sergilenen teknik gelişmişlik, tehdidin önemli kaynaklara sahip son derece yetenekli aktörler tarafından geliştirildiğini gösteriyor. Tüm kullanıcılara bu güvenlik açığına karşı korunmak için Google Chrome ve Chromium tabanlı tarayıcıların en son sürüm güncellemelerini şiddetle tavsiye ediyoruz."

Google, Kaspersky'nin sorun tespiti ve bildiriminden dolayı teşekkürlerini ileterek, şirketin küresel siber güvenlik topluluğuyla iş birliğini ve kullanıcı güvenliğini sağlamaya yönelik devamlı taahhüdünü ön plana çıkardı.

Kaspersky, ForumTroll Operasyonu'nu araştırmaya devam ediyor. Açıkların ve zararlı yazılımların teknik analizi de dahil olmak üzere daha fazla ayrıntı, Google Chrome kullanıcı güvenliğini sağladıktan sonra yayımlanacak bir raporda açıklanacak. Bu dönemde, Kaspersky tüm kullanıcılarına, söz konusu açık zincirini ve ilgili kötü amaçlı yazılımları tespit edip bunlara karşı koruma sağlayarak tehditten korunmalarını sağlıyor.

Kaspersky, GReAT'in geçen yıl Lazarus APT grubu tarafından kripto para hırsızlığı kampanyasında kullanılan başka bir Chrome sıfır gün açığını (CVE-2024-4947) takip ettiğini de açıkladı. Bu durumda Kaspersky araştırmacıları, Google'ın V8 JavaScript motorunda saldırganların sahte bir kriptogame web sitesi aracılığıyla güvenlik özelliklerini atlatmasını sağlayan bir tür hata keşfetti.

Kaspersky güvenlik uzmanları, bu gibi karmaşık saldırılara karşı korunmak için aşağıdaki temel koruyucu önlemlerin alınmasını öneriyor:

- Yazılım güncellemelerinin zamanında yapıldığından emin olun. İşletim sisteminizi ve tarayıcılarınızı (özellikle Google Chrome) düzenli olarak güncelleyin. Böylece saldırganlar yeni keşfedilen güvenlik açıklarından yararlanamaz.

- Çok katmanlı bir güvenlik yaklaşımını benimseyin. Uç nokta korumasının yanına, birden fazla kaynaktan gelen verileri ilişkilendirmek ve gelişmiş tehditler ile APT kampanyalarına karşı algılama ve müdahaleyi otomatikleştirmek için yapay zeka/makine öğrenmesinden yararlanan sistemleri değerlendirin.

- Tehdit istihbaratı hizmetlerinden yararlanın: Kaspersky Threat Intelligence gibi güncel ve bağlamsal bilgiler, yeni ortaya çıkan sıfır gün açıkları ve en son saldırgan teknikleri hakkında bilgi sahibi olmanıza yardımcı olur.